L’industrie de la sécurité n’est pas connue pour sa transparence et ses messages clairs. C’est un marché encombré et concurrentiel, plein de fournisseurs qui ressentent la pression de se démarquer de la foule pour suivre la concurrence. Aujourd’hui, la majorité a tendance à opter pour une protection multicouche ou « tout-en-un ». Cependant, en quoi cela consiste dans le détail peut varier considérablement et comparer différentes offres prête souvent à confusion.

Cela n’aide pas non plus dans les acronymes barbare.. La terminologie de la sécurité n’est pas toujours facile à comprendre.

L’un des acronymes qui a été beaucoup utilisé ces derniers temps est EDR , abréviation de Endpoint Detection & Response . Presque tous les fournisseurs de services de sécurité proposent désormais une forme d’EDR, nous voulions donc décrire exactement ce qu’est l’EDR et comment il peut fonctionner par rapport aux autres produits de votre suite de sécurité.

L’EDR ou Endpoint Detection and Response, c’est quoi ?

Endpoint Detection and Response (EDR) est un logiciel conçu pour aider les organisations à identifier les menaces que d’autres défenses ont pu vaincre, à les arrêter et à y répondre de manière appropriée.

Comme les autres logiciels de protection des terminaux, un EDR est déployé en installant un agent sur les terminaux(ordinateurs de bureau, ordinateur portable, téléphones,..). La gestion se fait via un portail en ligne basé sur le cloud.

Remarque : Ce billet de blog n’aborde le sujet de l’EDR qu’en surface. Toutefois, si vous souhaitez en savoir plus sur le sujet et apprendre à analyser et à évaluer les produits EDR, N’hésitez pas à nous envoyer un mail afin que l’on puisse vous envoyer notre guide complet.

Des méthodes avancées telles que l’apprentissage automatique et l’ intelligence artificielle sont utilisées pour l’analyse. Un comportement manifeste des terminaux indique, par exemple, des logiciels malveillants , une attaque de phishing ou l’intrusion d’un attaquant. Contrairement à un antivirus , les cybermenaces ne sont pas seulement détectées en analysant simplement les fichiers à la recherche de signatures de virus, mais également en fonction du comportement des terminaux. Lorsqu’un comportement suspect est identifié, le Endpoint Detection and Response fournit des réponses d’atténuation automatisées telles que l’isolation des terminaux.

Quelles fonctionnalités offrent les solutions EDR ?

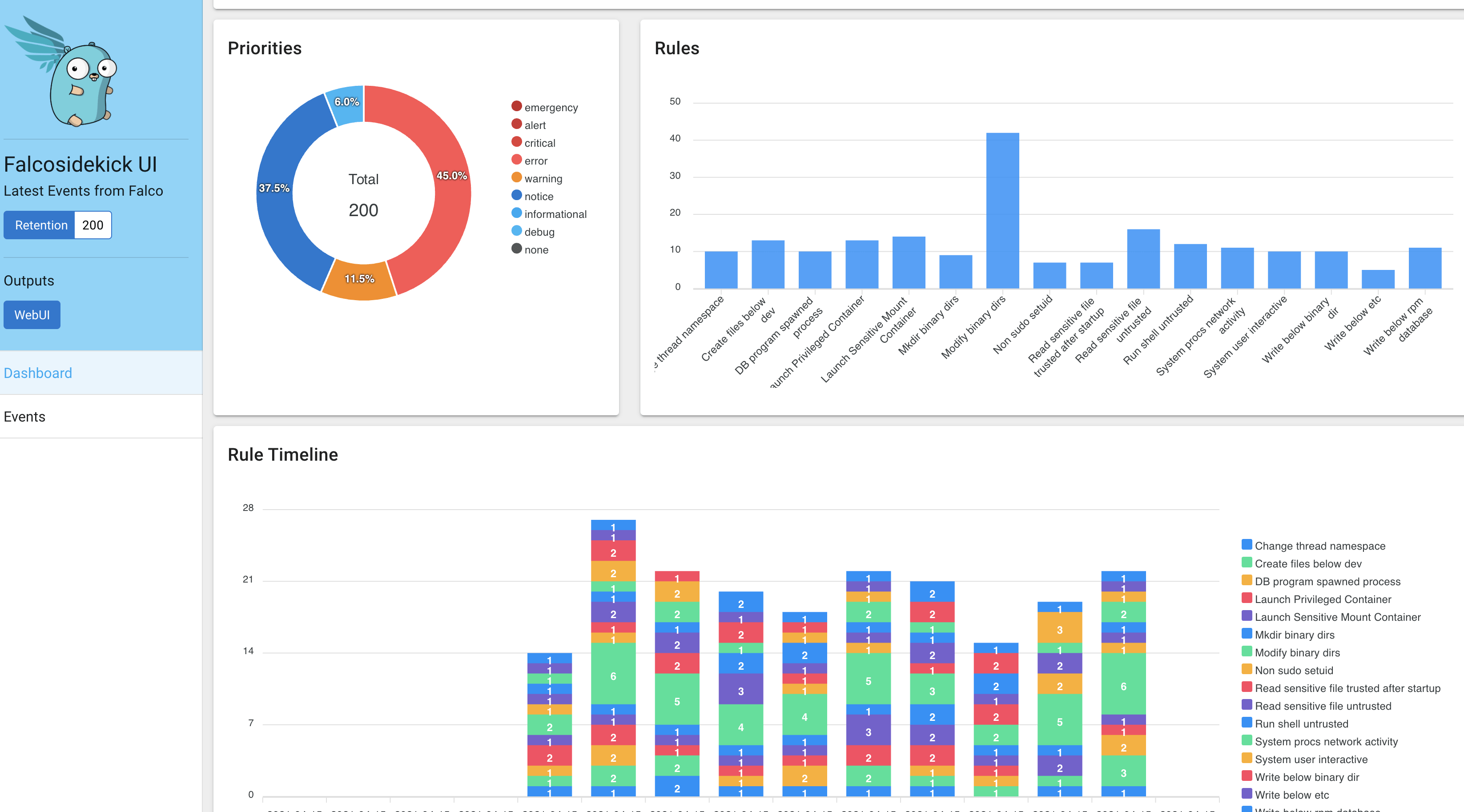

Bien que toutes les plates-formes EDR n’aient pas exactement les mêmes capacités, la plupart ont des capacités assez similaires. Ceci comprend:

- Collecte et agrégation de données sur les endpoints.

- Transparence accrue au sein de l’ensemble de l’environnement informatique.

- La possibilité de surveiller chaque client et serveur en ligne et hors ligne.

- La capacité de détecter les logiciels malveillants et de stocker des données sur les événements.

- La capacité de réagir à un événement en temps réel.

- Dans la plupart des cas, ils peuvent également être intégrés à d’autres outils de sécurité ou fonctionner avec eux.

- Prise en charge de la liste noire et de la liste blanche.

D’autres fonctions qui ne sont pas incluses dans toutes les solutions incluent, par exemple, le chiffrement des données ou des appareils entiers, ainsi que les contrôles d’accès pour les utilisateurs avec des autorisations étendues (par exemple, les administrateurs) ou pour l’accès au réseau.

Comment un EDR s’intègre-t-il dans une suite de sécurité moderne ?

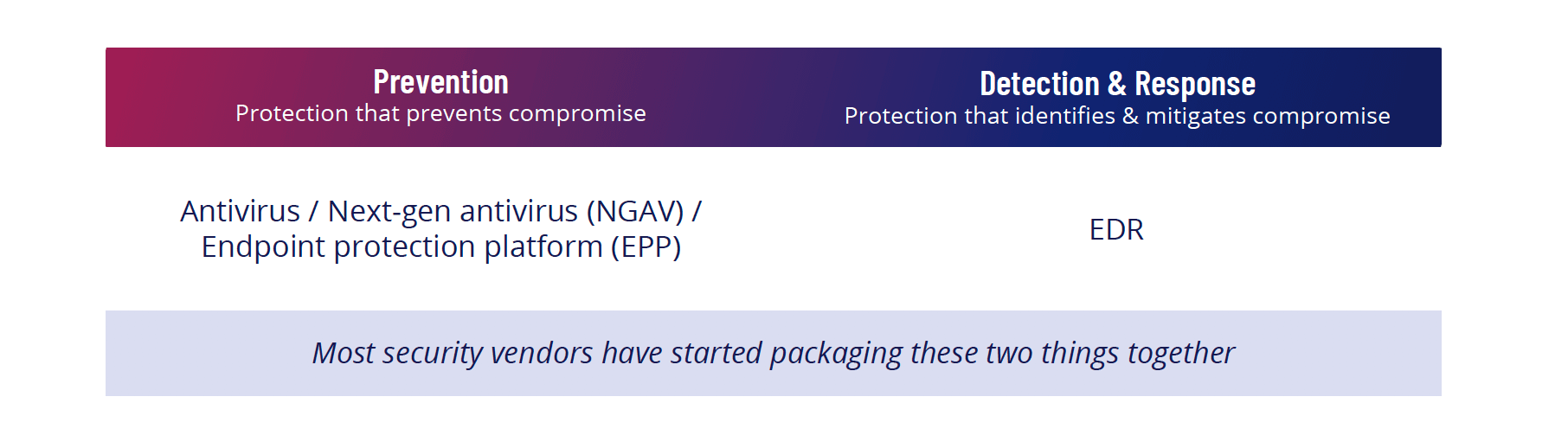

En tant que fonction , l’EDR est subordonné aux solutions de sécurité proactives. Sa tâche principale est de détecter les menaces qui ont surmonté d’autres mesures de sécurité telles que les pare-feu ou les antivirus (AV) et d’y réagir de manière appropriée.

Les fonctions EDR sont rarement vendues séparément. Au lieu de cela, ils sont souvent proposés en combinaison avec des technologies telles que NGAV, qui se concentrent sur la prévention des erreurs afin d’offrir une protection holistique des terminaux. Alors que « EDR » fait référence à un ensemble bien défini de fonctionnalités, les frontières entre les outils EDR et les autres outils de protection des terminaux sont devenues quelque peu floues.

Comme Gartner le décrit dans le rapport Competitive Landscape: Endpoint Protection Platforms, Worldwide, 2019 :

« Sur le plan marketing, de nombreux fournisseurs du marché [de la sécurité des terminaux] se ressemblent désormais énormément, vantant les concepts d’apprentissage automatique et d’analyse basée sur le comportement, ce qui rend plus difficile pour les organisations de prendre des décisions éclairées sur les produits. Gartner pense que cela sème la confusion sur le marché. »

En particulier, la fusion des produits AV / NGAV et EDR en une seule offre a conduit à l’hypothèse (naturellement) confuse que les outils EDR sont de meilleurs AV. Cependant, ce n’est pas vrai. Bien que de nombreux outils EDR disposent désormais de capacités NGAV, EDR n’est pas conçu pour arrêter les menaces, mais plutôt pour vous alerter lorsqu’une attaque peut avoir percé vos défenses, puis réagir de manière appropriée à l’incident.

Déploiement d’un EDR

L’EDR n’est pas une solution stand-alone. C’est un excellent complément qui s’intégrera parfaitement avec un antivirus classique, un SIEM et de la sécurité du réseau. Il permet d’étendre la visibilité du SI jusqu’au terminaux et ainsi d’améliorer et d’étendre la sécurité du SI ainsi que d’augmenter les capacités du SOC.

Faire appel à un professionnel

Besoin d’aide pour mieux comprendre les enjeux de la cybersécurité et mieux vous protéger ?