Les attaques DoS et DDoS se multiplient de plus en plus et certains chefs d’entreprise ou particuliers ne savent pas vraiment en quoi consiste ces attaques. Si vous ne savez pas ce qu’est une attaque DDoS, cet article est fait pour vous !

Attaque DDoS : Définition, Fonctionnement et Protection (Guide 2025)

Une attaque DDoS (Distributed Denial of Service) est une cyberattaque visant à rendre un service en ligne inaccessible en le submergeant de trafic malveillant provenant de multiples sources. En 2024, Cloudflare a enregistré une augmentation de 117% des attaques DDoS par rapport à l’année précédente, avec des pics atteignant 71 millions de requêtes par seconde. Que vous soyez DSI, administrateur système ou chef d’entreprise, comprendre ces attaques est devenu indispensable pour protéger votre infrastructure.

Les attaques DoS et DDoS se multiplient et certains chefs d’entreprise ou particuliers ne savent pas vraiment en quoi consistent ces attaques. Si vous ne savez pas ce qu’est une attaque DDoS, cet article est fait pour vous !

Sommaire

- Qu’est-ce qu’une attaque DoS ?

- Quelle est la différence entre une attaque DoS et DDoS ?

- Les différents types d’attaques DDoS

- DDoS vs autres cyberattaques : tableau comparatif

- Comment se déroule une attaque DDoS ?

- Anatomie technique d’une attaque DDoS

- Comment détecter une attaque DDoS ?

- Comment se protéger contre les attaques DDoS ?

- Que faire en cas d’attaque DDoS ?

- FAQ — Attaques DDoS

Qu’est-ce qu’une attaque DoS ?

Fondamentalement, c’est une attaque par déni de service, que l’on appelle attaque DoS, l’acronyme en anglais de « Denial of Service ». C’est une attaque contre un système informatique, un serveur ou un réseau informatique, qui vise à le rendre inaccessible.

L’idée d’une attaque DoS est de surcharger le service d’un serveur ou d’un réseau informatique avec un volume élevé de requêtes, supérieur à ce que le système, serveur ou réseau est capable de recevoir, traiter et/ou répondre. De cette manière, le service fourni sera refusé aux utilisateurs légitimes, d’où le nom d’attaque par déni de service.

Exemple concret : Imaginez un standard téléphonique conçu pour gérer 100 appels simultanés. Si un attaquant génère 10 000 appels en même temps, les vrais clients ne pourront plus joindre l’entreprise. C’est exactement le principe d’une attaque DoS appliquée au numérique.

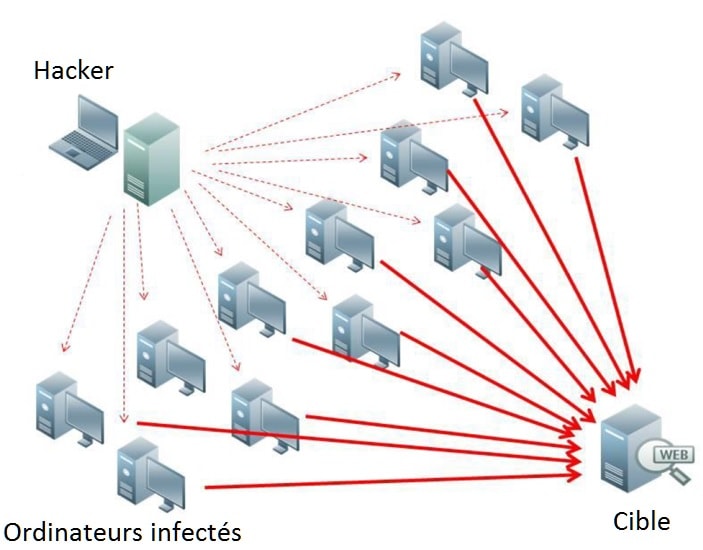

Quelle est la différence entre une attaque DoS et DDoS ?

Il est relativement simple d’arrêter une attaque DoS : il suffit d’identifier la source de la surcharge et de l’isoler ou de l’empêcher d’envoyer des requêtes au système, serveur ou réseau cible. Pour cette raison est née l’attaque DDoS.

Le principe ou l’objectif d’une attaque DDoS est exactement le même que celui d’une attaque DoS. Cependant, il diffère en ce que plusieurs sources sont utilisées pour effectuer des requêtes et envoyer un grand volume de données en même temps. L’utilisation de cette technique rend l’isolement de la source de l’attaque plus difficile ou du moins plus laborieux, et il est possible de laisser la cible inaccessible plus longtemps.

Le DDoS est appelé attaque par déni de service distribué (Distributed Denial of Service), parce que l’attaque provient de différents points d’un réseau sur Internet.

| Critère | Attaque DoS | Attaque DDoS |

|---|---|---|

| Source | Une seule machine | Multiples machines (botnet) |

| Puissance | Limitée (1 connexion) | Massive (milliers de connexions) |

| Détection | Facile (1 IP à bloquer) | Difficile (IPs multiples et légitimes) |

| Mitigation | Simple (blocage IP) | Complexe (filtrage intelligent) |

| Coût pour l’attaquant | Faible | Variable (location de botnet) |

| Volume typique | < 1 Gbps | 1 Gbps à 3+ Tbps |

Les différents types d’attaques DDoS

Les attaques DDoS se classent en trois grandes catégories selon la couche du modèle OSI qu’elles ciblent :

1. Attaques volumétriques (Couche 3-4)

Ces attaques visent à saturer la bande passante de la cible en envoyant un volume massif de données.

UDP Flood L’attaquant envoie un grand nombre de paquets UDP vers des ports aléatoires de la cible. Le serveur doit vérifier chaque paquet, consommant ses ressources.

Attaquant → UDP (port aléatoire) → Serveur

Serveur → "Port inaccessible" (ICMP) → Épuisement ressources

ICMP Flood (Ping Flood) Envoi massif de requêtes ICMP Echo Request (ping). Le serveur doit répondre à chaque ping, saturant sa capacité de traitement.

Amplification DNS/NTP L’attaquant envoie des requêtes avec l’IP source falsifiée (spoofée) de la victime vers des serveurs DNS ou NTP ouverts. Ces serveurs répondent à la victime avec des réponses beaucoup plus volumineuses que les requêtes initiales.

Facteur d'amplification :

- DNS : jusqu'à 70x

- NTP : jusqu'à 556x

- Memcached : jusqu'à 51 000x

2. Attaques protocolaires (Couche 3-4)

Ces attaques exploitent les faiblesses des protocoles réseau pour épuiser les ressources des équipements (firewalls, load balancers).

SYN Flood Exploitation du handshake TCP en trois étapes. L’attaquant envoie des milliers de paquets SYN sans jamais compléter la connexion, laissant des connexions « half-open » qui saturent la table de connexions du serveur.

Normal : SYN → SYN-ACK → ACK → Connexion établie

SYN Flood : SYN → SYN-ACK → (silence) → Connexion en attente

SYN → SYN-ACK → (silence) → Table saturée

Ping of Death Envoi de paquets ICMP malformés dépassant la taille maximale autorisée (65 535 octets), provoquant un crash du système cible.

Smurf Attack L’attaquant envoie des requêtes ICMP à l’adresse de broadcast d’un réseau avec l’IP source spoofée de la victime. Tous les hôtes du réseau répondent simultanément à la victime.

3. Attaques applicatives (Couche 7)

Ces attaques ciblent les applications web elles-mêmes et sont les plus difficiles à détecter car elles imitent le trafic légitime.

HTTP Flood Envoi massif de requêtes HTTP GET ou POST vers des pages gourmandes en ressources (recherche, génération de PDF, etc.).

Slowloris L’attaquant ouvre de nombreuses connexions HTTP et les maintient ouvertes le plus longtemps possible en envoyant des en-têtes partiels très lentement.

GET / HTTP/1.1

Host: cible.com

X-Custom-Header: valeur...

(pause de 10 secondes)

X-Another-Header: valeur...

(pause de 10 secondes)

→ Connexion maintenue ouverte indéfiniment

RUDY (R-U-Dead-Yet) Similaire à Slowloris mais sur les requêtes POST. L’attaquant annonce un Content-Length très long puis envoie le corps de la requête octet par octet.

DDoS vs autres cyberattaques

Pour bien comprendre la spécificité des attaques DDoS, comparons-les aux autres menaces courantes :

| Type d’attaque | Objectif | Méthode | Données volées ? | Durée typique |

|---|---|---|---|---|

| DDoS | Rendre indisponible | Surcharge de trafic | Non | Minutes à jours |

| Ransomware | Extorsion financière | Chiffrement des données | Non (mais bloquées) | Jours à semaines |

| Phishing | Vol d’identifiants | Ingénierie sociale | Oui | Instantané |

| SQL Injection | Accès aux données | Exploitation de faille | Oui | Minutes |

| Man-in-the-Middle | Interception | Positionnement réseau | Oui | Variable |

| Brute Force | Accès non autorisé | Essais multiples | Potentiellement | Heures à jours |

Ce qui distingue le DDoS

Le DDoS ne vole pas de données — contrairement au phishing ou aux injections SQL, l’objectif n’est pas l’exfiltration mais la perturbation du service. C’est une attaque de disponibilité, pas de confidentialité.

Le DDoS est souvent un écran de fumée — les attaquants utilisent parfois une attaque DDoS pour détourner l’attention des équipes IT pendant qu’ils mènent une intrusion plus discrète ailleurs dans le système.

Le DDoS peut être acheté facilement — des services de « booter » ou « stresser » proposent des attaques DDoS à la demande pour quelques dizaines d’euros, démocratisant cette menace.

Comment se déroule une attaque DDoS ?

La manière la plus courante de réaliser une attaque DDoS est d’utiliser un réseau de robots (botnet). Cette technique est la cyberattaque la plus efficace de par sa simplicité et la disponibilité actuelle des moyens pour la réaliser.

Le principe consiste à utiliser des machines zombies — serveurs compromis ou ordinateurs personnels infectés par des malwares — pour envoyer un énorme volume d’informations à la cible. Grâce à quelques commandes simples, l’attaquant peut initier, contrôler et modifier les caractéristiques de l’attaque.

Les étapes d’une attaque DDoS typique

1. RECONNAISSANCE

└─ L'attaquant identifie la cible et ses faiblesses

2. CONSTITUTION DU BOTNET

└─ Infection de machines via malware, phishing, exploits

└─ Ou location d'un botnet existant (DDoS-as-a-Service)

3. COMMAND & CONTROL (C2)

└─ L'attaquant prend le contrôle des machines zombies

└─ Communication via IRC, HTTP, P2P ou DNS

4. LANCEMENT DE L'ATTAQUE

└─ Signal envoyé à toutes les machines du botnet

└─ Trafic massif dirigé vers la cible

5. MAINTIEN ET ADAPTATION

└─ Modification des vecteurs si mitigation détectée

└─ Rotation des IPs sources

Deux causes principales rendent possibles les attaques DDoS :

- Les failles de sécurité dans les systèmes ou logiciels utilisés sur les ordinateurs et serveurs connectés à Internet

- La méconnaissance des utilisateurs des techniques de fraude virtuelle et des failles de sécurité de leurs ordinateurs

Dans le premier cas, le pirate utilise des failles contenues dans les applications web et les systèmes d’exploitation des serveurs pour prendre le contrôle de ces appareils et diriger des données vers la cible de l’attaque.

Dans le second, le hacker distribue un malware, par exemple caché dans une pièce jointe d’un e-mail, dans le but d’infecter les ordinateurs des utilisateurs et d’en prendre le contrôle.

Anatomie technique d’une attaque DDoS

Pour les profils techniques, voici comment analyser une attaque DDoS au niveau réseau :

Signatures réseau caractéristiques

SYN Flood :

tcpdump -i eth0 'tcp[tcpflags] & tcp-syn != 0'

# Observation : ratio SYN/ACK anormalement élevé

# Normal : ~1:1 | Attaque : 100:1 ou plus

UDP Flood :

netstat -su

# Observation : packets received, packet receive errors

# Augmentation brutale des erreurs = probable attaque

HTTP Flood :

tail -f /var/log/nginx/access.log | grep "GET /"

# Observation : même User-Agent, IPs multiples, requêtes identiques

# Pattern : milliers de requêtes/sec sur endpoints spécifiques

Métriques à surveiller

| Métrique | Seuil normal | Seuil d’alerte | Probable attaque |

|---|---|---|---|

| Requêtes/sec | < 1000 | > 5000 | > 50 000 |

| Bande passante | < 100 Mbps | > 500 Mbps | > 1 Gbps |

| Connexions simultanées | < 10 000 | > 50 000 | > 500 000 |

| Taux d’erreurs HTTP | < 1% | > 5% | > 50% |

| Latence moyenne | < 100ms | > 500ms | > 2000ms |

Comment détecter une attaque DDoS ?

La détection précoce est cruciale pour minimiser l’impact. Voici les signes révélateurs :

Symptômes côté utilisateur

- Site web extrêmement lent ou inaccessible

- Erreurs 503 (Service Unavailable) ou timeouts

- Impossibilité de se connecter aux services

- Lenteur généralisée du réseau interne

Symptômes côté infrastructure

- Pic soudain de trafic sans événement marketing correspondant

- Trafic provenant d’IPs géographiquement incohérentes (ex: 80% du trafic depuis un pays où vous n’avez pas de clients)

- Requêtes anormalement répétitives (même endpoint, même pattern)

- Ratio de trafic entrant/sortant déséquilibré

- Saturation CPU/RAM sans charge applicative justifiée

Outils de détection

# Analyse rapide du trafic entrant

iftop -i eth0

# Connexions par IP source

netstat -ntu | awk '{print $5}' | cut -d: -f1 | sort | uniq -c | sort -rn | head -20

# Requêtes par seconde (Nginx)

tail -f /var/log/nginx/access.log | pv -l -i10 -r > /dev/null

Comment se protéger contre les attaques DDoS ?

La protection contre les DDoS repose sur une approche multicouche :

1. Protection au niveau réseau

Surdimensionnement de la bande passante Prévoir une capacité 3 à 5 fois supérieure à votre trafic normal permet d’absorber les petites attaques.

Anycast et distribution géographique Répartir votre infrastructure sur plusieurs datacenters dilue l’impact d’une attaque ciblant une zone géographique.

Filtrage BGP et blackholing En cas d’attaque massive, votre FAI peut « blackholer » le trafic malveillant au niveau du backbone.

2. Protection applicative

Rate limiting Limiter le nombre de requêtes par IP par seconde :

# Nginx

limit_req_zone $binary_remote_addr zone=api:10m rate=10r/s;

location /api/ {

limit_req zone=api burst=20 nodelay;

}

Challenge CAPTCHA Implémenter des challenges JavaScript ou CAPTCHA pour différencier humains et bots.

WAF (Web Application Firewall) Filtrer les requêtes malveillantes au niveau applicatif (ModSecurity, Cloudflare WAF, AWS WAF).

3. Services de protection DDoS

| Service | Type | Capacité | Prix indicatif |

|---|---|---|---|

| Cloudflare | CDN + DDoS | 197 Tbps | Gratuit à 200€/mois |

| AWS Shield | Cloud natif | Non divulgué | 3000$/mois (Advanced) |

| Akamai Prolexic | Scrubbing center | 20+ Tbps | Sur devis |

| OVH Anti-DDoS | Inclus hébergement | 17 Tbps | Inclus |

4. Plan de réponse aux incidents

Préparer un runbook DDoS documentant :

- Contacts d’urgence (hébergeur, FAI, prestataire anti-DDoS)

- Procédures d’escalade

- Actions de mitigation par type d’attaque

- Communication de crise

Que faire en cas d’attaque DDoS ?

Réaction immédiate (0-15 minutes)

- Confirmer l’attaque — Distinguer DDoS d’un pic de trafic légitime ou d’une panne

- Activer le mode « sous attaque » — Cloudflare, WAF en mode strict

- Alerter votre hébergeur/FAI — Ils peuvent filtrer en amont

- Documenter — Captures d’écran, logs, timestamps

Mitigation active (15-60 minutes)

- Identifier le type d’attaque — Volumétrique, protocolaire ou applicatif

- Appliquer les filtres appropriés — Blocage géographique, rate limiting agressif

- Basculer sur le plan de secours — IP secondaire, CDN de backup

Post-incident

- Analyse forensique — Comprendre le vecteur d’attaque

- Renforcement — Corriger les faiblesses exploitées

- Retour d’expérience — Mettre à jour le runbook

Cas concrets d’attaques DDoS majeures

Attaque contre GitHub (2018)

Volume : 1,35 Tbps puis 400 Gbps Technique : Amplification Memcached Durée : 20 minutes Résolution : Absorption par Akamai Prolexic

Attaque contre AWS (2020)

Volume : 2,3 Tbps Technique : Réflexion CLDAP Cible : Client AWS non identifié Résolution : AWS Shield

Attaque contre OVH (2016)

Volume : 1,1 Tbps Technique : Botnet Mirai (IoT) Particularité : Premier botnet IoT massif Source : 145 000 caméras IP compromises

FAQ — Attaques DDoS

Combien coûte une attaque DDoS ?

Pour l’attaquant, une attaque DDoS peut coûter entre 20€ pour quelques minutes (services « booter ») jusqu’à plusieurs milliers d’euros pour une attaque prolongée avec un botnet dédié. Pour la victime, le coût moyen d’une heure d’indisponibilité est estimé à 100 000€ pour une entreprise de taille moyenne (perte de CA, réputation, heures de travail).

Une attaque DDoS est-elle illégale ?

Oui, en France, une attaque DDoS est punie par l’article 323-2 du Code pénal : « Le fait d’entraver ou de fausser le fonctionnement d’un système de traitement automatisé de données est puni de cinq ans d’emprisonnement et de 150 000 euros d’amende. » Les peines sont aggravées si la cible est un système de l’État.

Peut-on tracer l’origine d’une attaque DDoS ?

C’est difficile mais pas impossible. Les attaques DDoS utilisent souvent des IPs spoofées ou des botnets, rendant le traçage complexe. Cependant, une analyse forensique approfondie, la coopération des FAI et parfois des autorités internationales peuvent permettre d’identifier les attaquants. En 2024, Europol a démantelé plusieurs services de DDoS-for-hire.

Mon site peut-il être attaqué même s’il est petit ?

Oui. Les attaques DDoS ne ciblent pas uniquement les grandes entreprises. Un concurrent malveillant, un client mécontent ou simplement un « script kiddie » qui s’entraîne peuvent cibler n’importe quel site. De plus, votre serveur peut être victime collatérale d’une attaque visant un autre site sur le même hébergement mutualisé.

Cloudflare gratuit protège-t-il vraiment contre les DDoS ?

La version gratuite de Cloudflare offre une protection DDoS de base efficace contre la plupart des attaques volumétriques. Cependant, pour une protection avancée (attaques L7 sophistiquées, support prioritaire, analytics détaillés), les plans payants sont recommandés. Pour une PME, le plan Pro à ~20€/mois offre un bon rapport protection/prix.

Quelle est la différence entre un DDoS et une surcharge légitime ?

Un pic de trafic légitime (article viral, campagne marketing) se caractérise par : des IPs diversifiées géographiquement cohérentes, des comportements de navigation humains (temps sur page, clics multiples), et une augmentation progressive. Une attaque DDoS montre : des patterns répétitifs, des IPs concentrées ou incohérentes, des requêtes identiques en masse, et une montée en charge brutale.

Combien de temps dure une attaque DDoS typique ?

Selon Cloudflare, 90% des attaques DDoS durent moins de 10 minutes. Cependant, les attaques persistantes peuvent durer plusieurs jours, surtout si l’attaquant a des motivations fortes (hacktivisme, extorsion). Les attaques les plus longues documentées ont duré plusieurs semaines avec des vagues successives.

Un VPN protège-t-il contre les DDoS ?

Un VPN protège votre IP personnelle en la masquant derrière celle du serveur VPN. Cela peut être utile pour les gamers ou streamers ciblés personnellement. Cependant, un VPN ne protège pas un serveur web ou une infrastructure d’entreprise — pour cela, il faut des solutions anti-DDoS dédiées (Cloudflare, AWS Shield, etc.).

Conclusion

Les attaques DDoS représentent une menace croissante pour toutes les organisations connectées à Internet. Avec des attaques atteignant désormais plusieurs térabits par seconde et des services DDoS-for-hire accessibles pour quelques dizaines d’euros, la question n’est plus de savoir si vous serez attaqué, mais quand.

La protection repose sur trois piliers : prévention (infrastructure résiliente, services anti-DDoS), détection (monitoring, alertes) et réponse (plan d’incident, équipes formées).

Il existe des technologies et des moyens pour prévenir et anticiper ce type d’attaque. En tant qu’entreprise, la sécurité de vos données et la disponibilité de vos services sont primordiales. Seule une entreprise spécialisée dans la cybersécurité peut vous garantir une analyse de vos vulnérabilités et des recommandations adaptées à votre contexte.

Besoin d’évaluer votre exposition aux attaques DDoS ? Contactez RM3A pour un audit de sécurité et identifiez vos vulnérabilités avant qu’elles ne soient exploitées.

Article mis à jour en janvier 2026