Le chiffre de César semblait une bonne approche pour crypter mais avec grand renfort, le codage est assez facile à briser. Alors qu’en est-il des alphabets chiffrés avec une phrase clé ? Cela ouvre beaucoup trop de possibilités pour que des hommes s’y attaquent.

Mais comme tout, lorsqu’un texte chiffré tombe entre les mains d’hommes et de femmes qui souhaitent en saisir le sens original, tous les moyens sont bons. Quelques civilisations ont déjà décliné que d’autres émergent. Et l’information est devenu capitale. Cacher à ses ennemis les ordres stratégiques et à ses amis les complots ourdis à leur encontre, et il n’en fallait pas plus pour que des milliers de messages soient chiffrés. Mais qui pourra casser le code ?

L’essor du monde islamique

Dès 750, les califats abbassides débutent leurs âges d’or. Mathématiciens et philosophes découvrent des vérités sur le monde. Vérités retranscrits par des artistes sous toutes formes d’arts. Et les linguistes se transforment en traducteurs puis cryptanalystes. La Maison de la Sagesse se voit traduire les anciens écrits égyptiens, babyloniens, grecs, romains, indiens, perses, etc. L’invention de la cryptanalyse revient en général aux théologiens qui étudiaient la fréquence des mots dans le Coran. Mais en particulier au savant et philosophe arabe Al-Kindi, auteur de 290 livres sur la mathématique, l’astronomie ou la médecine. Un traité intitulé Manuscrit sur le déchiffrement des messages cryptographiques a été retrouvé dans les archives ottomanes d’Istanbul.

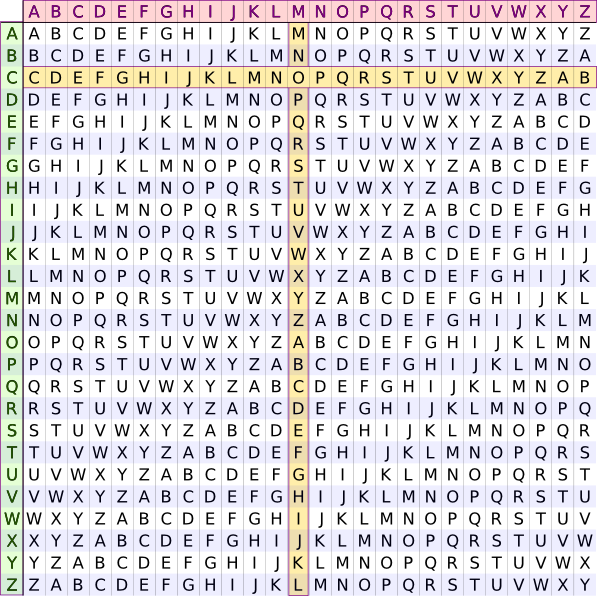

Une façon d’élucider un message crypté, si nous savons dans quelle langue il est écrit, est de nous procurer un autre texte en clair dans la même langue, de la longueur d’un feuillet environ, et de compter alors les apparitions de chaque lettre. Nous appellerons la lettre apparaissant le plus souvent la « première », la suivante la « deuxième », la suivante la « troisième », et ainsi de suite pour chaque lettre figurant dans le texte.

Ensuite, nous nous reportons au texte chiffré que nous voulons éclaircir et nous relevons de même ses symboles. Nous remplaçons le symbole le plus fréquent par la lettre « première » du texte clair, le suivant par la « deuxième », le suivent par la « troisième », et ainsi de suite jusqu’à ce que nous soyons venu à bout de tous les symboles du cryptogramme à résoudre.

Extrait traduit du Manuscrit sur le déchiffrement des messages cryptographiques ; Al-Kindi

Cryptanalyse par fréquence

Pour plus de clarté, transposons l’explication d’Al-Kindi dans un alphabet plus usuel : le nôtre.

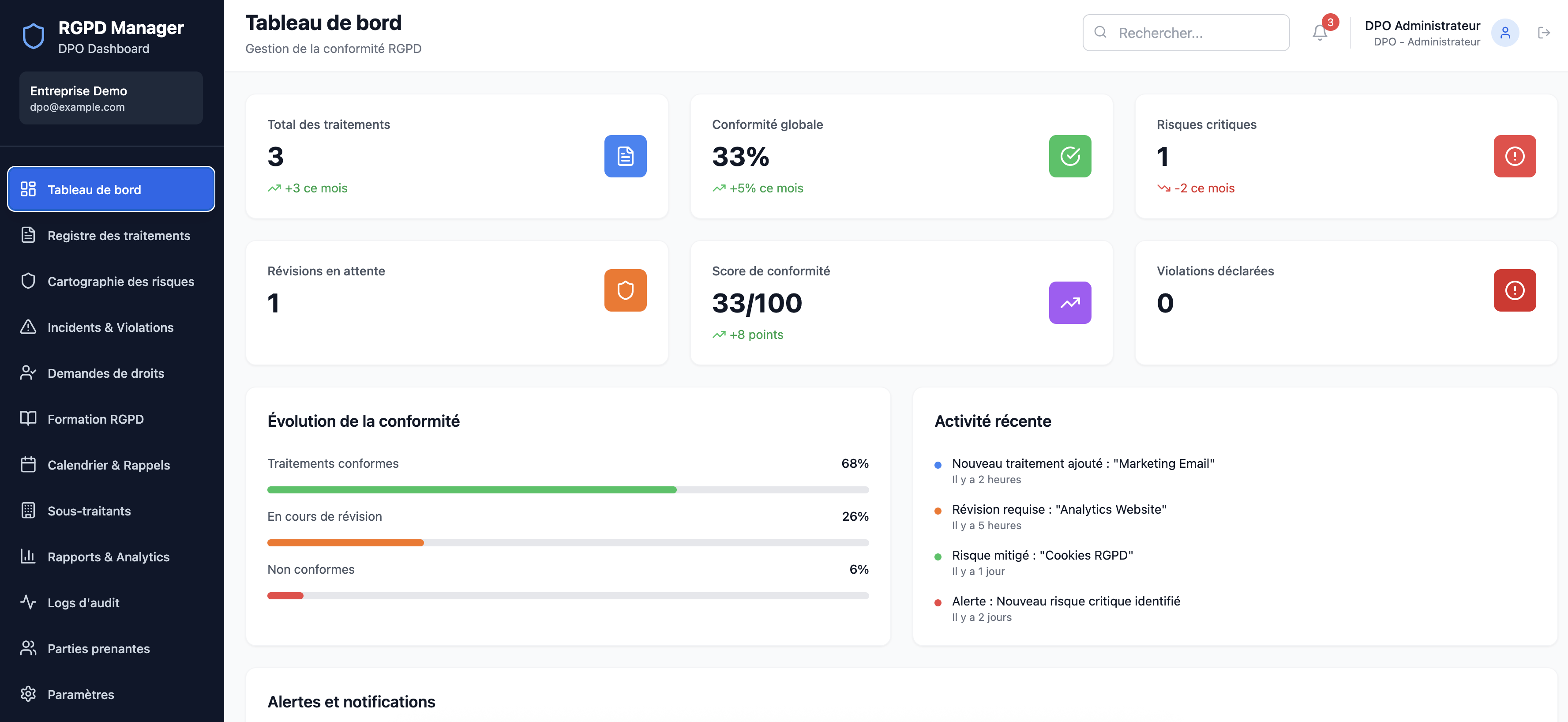

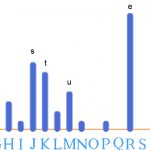

Il est alors nécessaire d’étudier plusieurs textes en français pour voir apparaître la fréquence de chaque lettre. Nous avons la lettre e comme étant la plus répandue, suivie par s, puis par a. Le graphique ci-dessous montre la fréquence des 26 lettres de l’alphabet, basée sur des journaux et romans, pour un échantillonnage d’environ 10 000 caractères.

La cryptanalyse d’un texte chiffré vous est proposé dans un autre article.

Analyse fréquentielle des digrammes et trigrammes

Associer la lettre la plus fréquente n’est pas forcément la méthode la plus efficace – même si c’est pas première à utiliser. Une méthode supplémentaire est d’utiliser les digrammes (groupe de 2 lettres) pour identifier les doubles lettres – ex. ee (0,79%), ss (0,68%), ll (0,53%) ou nn (0,30%) – ou les couples de lettres les plus fréquentes – ex. es (3,15%), le (2,46%), en (2,42%) ou de (2,15%).

De la même manière, on peut utiliser la fréquence des trigrammes : ent (0,84%), que (0,69%), les (0,66%) ou ede (0,62%).

Les hommes dansants

Sir Arthur Conan Doyle, dans sa nouvelle Les Hommes dansants, utilise l’analyse fréquentielle pour que Sherlock Holmes puis en découvrir le sens.

Ce n’est qu’après avoir reçu plusieurs messages qu’Holmes parvient à déchiffrer la clé de substitution. Et l’analyse fréquentielle est l’outil le plus utile pour cela. c’est d’ailleurs grâce à ça qu’il compris l’utilisation des drapeaux, utilisés pour marquer les espaces entre les mots.

Le Dr Watson fait d’ailleurs remarquer que ses gribouillis sont une forme de stéganographie, faisant passer les messages pour des dessins d’enfants.

Les limites du chiffrement mono-alphabétique

L’analyse par fréquence est un bonne méthode pour décrypter le chiffrement mono-alphabétique. Mais l’utilisation d’un seul alphabet chiffré à tout de même ses limites. Deux exemples peuvent illustrer ces limites.

Exemple 1. Texte trop court De Zanzibar à la Zambie et au Zaïre, des zones d'ozone font courir les zèbres en zigzags zinzins !

Dans ce premier exemple, la fréquence des z est bien supérieure à celle des e.

Le second exemple date de 1969, sous la plume de Georges Perec. Il écrivit un livre de 300 pages intitulé La Disparition, dans lequel il n’emploie aucun mot contenant la lettre e, lettre la plus fréquente dans la vocabulaire français.

1.

Qui, d’abord, a l’air d’un roman jadis fait où il s’agissait d’un individu qui dormait tout son saoulAnton Voyl n’arrivait pas à dormir. Il alluma. Son Jaz marquait minuit vingt. Il poussa un profond soupir, s’assit dans son lit, s’appuyant sur son polochon. Il prit un roman, il l’ouvrit, il lut ; mais il n’y saisissait qu’un imbroglio confus, il butait à tout instant sur un mot dont il ignorait la signification.

Extrait du chapitre 1 de La Disparition ; Georges Perec

Il abandonna son roman sur son lit. Il alla à son lavabo ; mouilla un gant qu’il passa sur son front, sur son cou.

L’analyse des fréquences fait disparaître le e du tableau, ce qui rend impossible toute cryptanalyse.

À suivre…

Maintenant qu’il est possible de décrypter un message chiffré mono-alphabétiquement, les Chiffres du monde civilisé doivent trouver une nouvelle méthode, plus inviolable. C’est le procès de Marie Stuart qui fera prendre conscience de la fragilité de cette méthode.