Facteur Humain en Cybersécurité : La Première Faille

Dans l’univers de la cybersécurité, une vérité s’impose avec une clarté implacable : nous investissons des millions dans des pare-feu sophistiqués, des systèmes de détection d’intrusion ultra-performants et des infrastructures cryptées de bout en bout, mais la plus grande vulnérabilité reste invariablement la même. C’est nous. L’être humain constitue, paradoxalement, le rempart le plus précieux et simultanément la brèche la plus exploitée par les cybercriminels. Cette réalité n’est pas une simple observation théorique, c’est un constat étayé par les chiffres : plus de 95% des incidents de sécurité impliquent une erreur humaine à un moment ou un autre de la chaîne d’attaque. Qu’il s’agisse d’un clic malheureux sur un lien frauduleux, d’un mot de passe trop faible, ou d’une information sensible partagée à la mauvaise personne, l’humain reste le maillon faible que les attaquants exploitent avec une redoutable efficacité.

Comment expliquer ce paradoxe à l’ère de la transformation numérique ? Pourquoi continuons-nous à échouer là où nos systèmes techniques excellent ? La réponse réside dans notre nature même : notre tendance à privilégier la commodité sur la sécurité, notre confiance naturelle envers nos semblables, et notre difficulté à percevoir des menaces invisibles. Comprendre cette dimension humaine de la cybersécurité n’est pas seulement une question de sensibilisation, c’est une nécessité stratégique pour toute organisation qui souhaite protéger efficacement ses actifs numériques.

L’anatomie de l’erreur humaine en cybersécurité

L’erreur humaine en cybersécurité ne se manifeste pas uniquement par des actes isolés d’inattention. Elle s’inscrit dans un écosystème complexe de facteurs psychologiques, organisationnels et techniques qui interagissent constamment. Lorsqu’un collaborateur clique sur une pièce jointe malveillante, ce n’est généralement pas par négligence pure, mais plutôt le résultat d’une combinaison de pressions temporelles, de manque de formation appropriée et d’ingénierie sociale sophistiquée.

Les cybercriminels le savent parfaitement et ont développé des techniques d’ingénierie sociale redoutablement efficaces. Le phishing, qui représente le vecteur d’attaque initial dans plus de 80% des violations de données, ne repose pas sur des vulnérabilités techniques mais sur notre propension à faire confiance. Un email prétendant provenir du directeur financier demandant un virement urgent, une notification apparemment légitime d’un service cloud que vous utilisez quotidiennement, ou encore un message LinkedIn d’un recruteur proposant une opportunité alléchante : autant de scénarios exploitant nos réflexes naturels.

Le biais de confirmation joue également un rôle crucial. Lorsque nous recevons un email attendu concernant une livraison, notre cerveau cherche à confirmer cette attente plutôt qu’à remettre en question l’authenticité du message. Cette tendance cognitive naturelle devient une faille exploitable. De même, le principe d’autorité nous pousse à obéir sans questionner lorsqu’une demande semble provenir d’un supérieur hiérarchique, même si celle-ci sort de l’ordinaire.

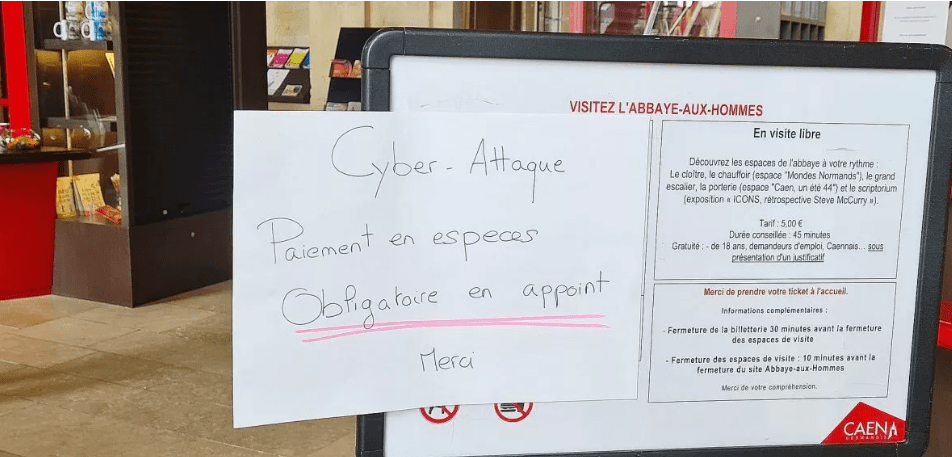

La fatigue décisionnelle représente un autre facteur sous-estimé. Un collaborateur qui reçoit des centaines d’emails quotidiens verra sa vigilance naturellement diminuer au fil de la journée. C’est précisément dans ces moments de vulnérabilité cognitive que les attaquants choisissent souvent de frapper. Comme le démontre le bilan des cyberattaques en France, les pics d’incidents se concentrent souvent en fin de journée ou en période de forte activité professionnelle.

Les comportements à risque les plus fréquents

Identifier les comportements à risque constitue la première étape vers une sécurité renforcée. Certaines pratiques, bien qu’apparemment anodines, créent des vulnérabilités majeures dans le dispositif de sécurité global d’une organisation.

Le réemploi des mots de passe figure en tête de liste. Malgré les avertissements répétés, une étude récente révèle que 65% des utilisateurs utilisent le même mot de passe pour plusieurs comptes, parfois professionnels et personnels. Cette pratique transforme une unique compromission en catastrophe en cascade. Lorsqu’une base de données d’un site de e-commerce est piratée, les identifiants volés sont immédiatement testés sur des dizaines d’autres services, y compris les messageries professionnelles et les systèmes d’entreprise. L’utilisation d’un gestionnaire de mots de passe ou de solutions comme Passbolt constitue une réponse efficace à ce problème endémique.

Le partage d’informations sensibles représente un autre comportement critique. Combien de fois avons-nous vu des collaborateurs discuter de sujets confidentiels dans des espaces publics, partager des identifiants par email non chiffré, ou poster sur les réseaux sociaux des informations qui, bien qu’apparemment innocentes, révèlent des détails exploitables ? Un simple post Instagram montrant un badge d’entreprise peut donner à un attaquant des informations précieuses sur la structure organisationnelle et les systèmes de sécurité physique.

L’utilisation d’équipements personnels pour des tâches professionnelles (le phénomène du BYOD – Bring Your Own Device) sans mesures de sécurité appropriées crée des zones grises dangereuses. Un smartphone personnel non sécurisé accédant aux emails professionnels, une clé USB trouvée dans un parking et branchée par curiosité, ou encore le travail sur un document confidentiel dans un café avec un Wi-Fi public non sécurisé : autant de situations quotidiennes qui ouvrent des brèches exploitables.

Le clic précipité constitue peut-être le comportement le plus universel. Dans notre environnement professionnel hyper-connecté où la réactivité est valorisée, nous avons développé un réflexe quasi-pavlovien : cliquer d’abord, réfléchir ensuite. Cette immédiateté, encouragée par des années de notifications instantanées et de communication continue, devient un vecteur d’attaque privilégié. Les campagnes de phishing les plus sophistiquées exploitent précisément ce besoin de réactivité en créant un sentiment d’urgence artificiel.

La culture de sécurité : transformer l’humain en rempart

Si l’humain constitue la principale vulnérabilité, il peut aussi devenir le rempart le plus efficace. Transformer cette faiblesse en force nécessite cependant une approche globale qui dépasse largement la simple formation ponctuelle. Il s’agit de construire une véritable culture de la sécurité au sein de l’organisation.

Une culture de sécurité mature ne repose pas sur la peur ou la coercition, mais sur la compréhension et l’appropriation. Les collaborateurs doivent comprendre non seulement le « comment » de la sécurité (quels comportements adopter), mais aussi le « pourquoi » (quels risques réels pèsent sur l’organisation et sur eux-mêmes). Cette compréhension contextuelle transforme des règles perçues comme contraignantes en pratiques sensées et adoptées volontairement.

La sensibilisation continue constitue un pilier fondamental. Contrairement aux formations annuelles obligatoires qui sont rapidement oubliées, l’approche moderne privilégie des micro-formations régulières, des simulations d’attaques (phishing tests), et des rappels contextuels intégrés dans le flux de travail quotidien. Certaines organisations comme celles proposant des services de cybersécurité à Rouen ou dans d’autres régions intègrent désormais des escape games cyber pour rendre la sensibilisation ludique et mémorable.

L’exemplarité du management joue un rôle crucial. Lorsque les dirigeants eux-mêmes respectent scrupuleusement les politiques de sécurité, utilisent l’authentification multi-facteurs, et valorisent publiquement les bons comportements sécuritaires, ils envoient un signal puissant à toute l’organisation. À l’inverse, un directeur qui contourne régulièrement les procédures « parce qu’il n’a pas le temps » légitime implicitement ces comportements à risque.

La simplification des processus sécuritaires représente un facteur souvent négligé. Si la sécurité est perçue comme un obstacle insurmontable à la productivité, les utilisateurs chercheront naturellement des moyens de la contourner. En revanche, des solutions ergonomiques comme l’authentification unique (SSO), des gestionnaires de mots de passe intégrés, ou des systèmes de classification automatique des données réduisent la friction et augmentent l’adhésion.

Technologies et processus au service de l’humain

Reconnaître l’importance du facteur humain ne signifie pas abandonner les solutions techniques, bien au contraire. Les technologies modernes doivent être conçues pour compenser les faiblesses humaines naturelles et faciliter l’adoption de comportements sécuritaires.

Les systèmes d’authentification avancés illustrent parfaitement cette approche. L’authentification multi-facteurs (MFA), particulièrement dans ses versions biométriques ou basées sur des applications dédiées, réduit considérablement l’impact d’un mot de passe compromis sans imposer une charge cognitive excessive à l’utilisateur. Ces systèmes reconnaissent que mémoriser des dizaines de mots de passe complexes est humainement irréaliste et proposent des alternatives plus sûres et plus pratiques.

Les solutions de détection comportementale utilisent l’intelligence artificielle pour identifier des anomalies dans les comportements utilisateurs. Si un collaborateur qui n’accède habituellement jamais aux données financières tente soudainement de télécharger l’ensemble de la base clients à 3 heures du matin depuis une connexion inhabituelle, le système peut bloquer automatiquement l’action et alerter les équipes de sécurité. Cette approche reconnaît que même les utilisateurs bien intentionnés peuvent voir leurs identifiants compromis.

Les outils de simulation et d’entraînement permettent aux organisations de tester régulièrement la vigilance de leurs équipes dans un environnement contrôlé. Des campagnes de phishing simulées, qui reproduisent les techniques réelles des attaquants sans les conséquences dangereuses, permettent d’identifier les collaborateurs nécessitant un accompagnement supplémentaire et de mesurer l’évolution de la maturité sécuritaire globale.

Les solutions de gestion conformité facilitent également l’adoption des bonnes pratiques. Un outil comme DPO Manager permet de structurer la démarche de protection des données sans nécessiter une expertise juridique approfondie de chaque utilisateur. En guidant les collaborateurs pas à pas dans leurs obligations RGPD, ces outils transforment une contrainte complexe en processus accessible.

La mise en place de Security Operations Centers (SOC) combinant expertise humaine et technologies avancées représente une réponse mature au défi du facteur humain. Ces centres, proposés notamment par des acteurs régionaux comme ceux spécialisés en cybersécurité à Caen ou en cybersécurité en Seine-Maritime, offrent une surveillance continue et une capacité de réponse rapide qui compense les limitations humaines inhérentes (fatigue, disponibilité limitée, etc.).

Mesurer et améliorer continuellement la résilience humaine

La gestion du facteur humain en cybersécurité ne peut s’améliorer que si elle est mesurée de manière objective et régulière. Les indicateurs de performance en sécurité (KPI) ne doivent pas se limiter aux aspects techniques mais intégrer des métriques comportementales.

Le taux de clic sur les emails de phishing simulés constitue un indicateur direct de la vigilance des collaborateurs. Une organisation mature vise typiquement un taux inférieur à 5%, mais la tendance est plus importante que le chiffre absolu : une amélioration progressive démontre l’efficacité des actions de sensibilisation.

Le délai moyen de signalement d’un incident suspect mesure la réactivité de l’organisation. Plus les collaborateurs signalent rapidement les anomalies aux équipes de sécurité, plus l’organisation peut réagir avant qu’une compromission mineure ne se transforme en catastrophe. Les organisations les plus performantes instaurent d’ailleurs des systèmes de reconnaissance pour valoriser ces signalements, transformant la sécurité en responsabilité collective plutôt qu’en fardeau individuel.

Le taux d’adoption des bonnes pratiques (authentification multi-facteurs, gestionnaires de mots de passe, mises à jour régulières) fournit une vision de la maturité sécuritaire globale. Ces données permettent d’identifier les départements ou les populations nécessitant un accompagnement spécifique.

Les audits et pentests réguliers, incluant des dimensions d’ingénierie sociale, révèlent les vulnérabilités résiduelles. Un test d’intrusion ne devrait jamais se limiter aux aspects techniques mais également évaluer la résistance humaine aux techniques de manipulation. Ces exercices, proposés par des spécialistes régionaux comme ceux intervenant en cybersécurité à Évreux ou au Vaudreuil, offrent une photographie réaliste de la posture de sécurité globale.

L’analyse des incidents passés constitue une mine d’informations pour identifier les patterns récurrents et adapter les formations. Si les incidents impliquent systématiquement le même type de scénario (par exemple, des factures frauduleuses), des modules de sensibilisation ciblés peuvent être développés pour traiter spécifiquement cette vulnérabilité.

Vers une responsabilité partagée et assumée

Reconnaître que « la première faille de sécurité, c’est nous » n’est pas une condamnation mais une prise de conscience libératrice. Elle nous permet de sortir de l’illusion technique selon laquelle la sécurité serait uniquement l’affaire de quelques experts cloisonnés dans un département IT. La cybersécurité est l’affaire de tous, à tous les niveaux de l’organisation.

Cette responsabilité collective nécessite une approche équilibrée, évitant deux écueils symétriques. Le premier consiste à culpabiliser systématiquement les victimes d’attaques, créant un climat de peur où les incidents ne sont plus signalés par crainte de sanctions. Le second écueil est l’inverse : minimiser l’importance des comportements individuels en se reposant exclusivement sur les solutions techniques.

L’approche mature reconnaît que l’erreur est humaine mais que la répétition systématique des mêmes erreurs est organisationnelle. Lorsqu’un collaborateur est victime d’une attaque de phishing particulièrement sophistiquée, la réponse appropriée n’est pas la sanction mais l’analyse : qu’est-ce qui a rendu cette attaque crédible ? Comment améliorer la détection de telles menaces ? Que peut-on apprendre de cet incident pour renforcer l’organisation ?

Les tendances actuelles, notamment celles évoquées dans les parcours pour se former à la cyber en 2026, intègrent de plus en plus cette dimension psychologique et organisationnelle. La cybersécurité ne se réduit plus à un ensemble de compétences techniques mais englobe la compréhension des comportements humains, la psychologie sociale, et le management du changement.

La transformation numérique accélérée, notamment depuis la généralisation du télétravail, a rendu encore plus prégnante cette dimension humaine. Les collaborateurs évoluent dans des environnements hybrides où les frontières entre vie professionnelle et personnelle s’estompent, multipliant les points de contact potentiels avec les menaces. Cette évolution nécessite une adaptation constante des approches de sécurité, plaçant l’accompagnement humain au cœur de la stratégie.

Investir dans le facteur humain n’est pas une dépense mais un investissement stratégique dont le retour est mesurable. Une organisation où chaque collaborateur devient un capteur de menaces et un acteur de la sécurité démultiplie sa résilience face aux attaques. Cette transformation culturelle prend du temps mais constitue le seul chemin viable vers une cybersécurité véritablement robuste. Car in fine, les technologies les plus sophistiquées ne valent que par l’usage qu’en font les humains qui les déploient, les maintiennent et les utilisent quotidiennement.