Un audit cybersécurité est aujourd’hui indispensable pour toute organisation souhaitant protéger ses données et maintenir sa continuité d’activité. Selon l’ANSSI, 93% des entreprises françaises ont subi au moins une cyberattaque en 2023, avec un coût moyen de 1,4 million d’euros par incident. Face à ces enjeux critiques, réaliser un audit de sécurité structuré devient une nécessité stratégique. méthodologie d'audit cybersécurité diagnostic cyber analyse de risque EBIOS RM

Sommaire

- Qu’est-ce qu’un audit cybersécurité ?

- Pourquoi réaliser un audit de sécurité ?

- Méthodologie d’audit cybersécurité

- Outils et techniques d’audit

- Alternatives à Kali Linux pour l’audit

- Conformité réglementaire et audit

- Comment choisir son agence cybersécurité ?

- FAQ

Qu’est-ce qu’un audit cybersécurité ?

Un audit cybersécurité consiste en une évaluation complète et méthodique de la sécurité d’un système d’information. Cette analyse approfondie vise à identifier les vulnérabilités techniques, organisationnelles et humaines qui pourraient être exploitées par des cybercriminels.

L’audit englobe plusieurs dimensions :

- Technique : analyse des infrastructures, réseaux et applications

- Organisationnelle : évaluation des processus et procédures

- Humaine : sensibilisation et formation des utilisateurs

- Réglementaire : conformité aux exigences légales (RGPD, NIS2, DORA)

Les différents types d’audit

Selon les besoins et le contexte, plusieurs approches d’audit coexistent :

- Audit de vulnérabilité : scan automatisé des failles de sécurité

- Test d’intrusion (pentest) : simulation d’attaque réelle

- Audit organisationnel : analyse des processus et gouvernance

- Audit de code : revue sécuritaire des applications

Pourquoi réaliser un audit de sécurité ?

Les cybermenaces évoluent constamment, et 76% des entreprises considèrent le risque cyber comme leur préoccupation majeure selon PwC. Un audit régulier permet de maintenir un niveau de sécurité adapté aux enjeux actuels.

Bénéfices concrets d’un audit cybersécurité

- Réduction des risques : identification proactive des failles

- Conformité réglementaire : respect des obligations légales

- Optimisation des coûts : priorisation des investissements sécurité

- Amélioration de la résilience : renforcement de la continuité d’activité

- Avantage concurrentiel : différenciation par la confiance client

Selon Cybersecurity Ventures, les dommages liés aux cyberattaques atteindront 10,5 trillions de dollars d’ici 2025. Un audit préventif représente un investissement minimal comparé au coût d’un incident majeur.

Méthodologie d’audit cybersécurité

Une approche structurée garantit l’efficacité et l’exhaustivité de l’audit cybersécurité. La méthodologie recommandée suit généralement le référentiel NIST ou ISO 27001.

| Phase | Durée | Objectifs | Livrables |

|---|---|---|---|

| Préparation | 1-2 semaines | Définition du périmètre et des objectifs | Plan d’audit, règles d’engagement |

| Collecte d’informations | 2-3 jours | Cartographie du SI et identification des actifs | Inventaire des actifs, architecture réseau |

| Tests techniques | 1-2 semaines | Recherche de vulnérabilités et tests d’intrusion | Rapport de vulnérabilités, preuves de concept |

| Analyse organisationnelle | 3-5 jours | Évaluation des processus et procédures | Matrice de maturité, recommandations |

| Restitution | 2-3 jours | Synthèse et plan d’actions | Rapport exécutif, roadmap sécurité |

Étapes détaillées de l’audit

Phase 1 : Reconnaissance et cartographie

Cette étape initiale permet de comprendre l’environnement technique et organisationnel. L’auditeur collecte les informations sur l’architecture réseau, les applications critiques et les processus métier.

Phase 2 : Analyse des vulnérabilités

Utilisation d’outils spécialisés pour scanner les systèmes et identifier les failles de sécurité. Cette phase combine approches automatisées et analyses manuelles pour une couverture optimale.

Phase 3 : Tests d’exploitation

Simulation d’attaques réelles pour valider l’exploitabilité des vulnérabilités découvertes. Cette approche permet d’évaluer l’impact réel des failles sur l’organisation.

Outils et techniques d’audit

Le choix des outils détermine largement la qualité et l’efficacité de l’audit cybersécurité. Les professionnels utilisent une combinaison d’outils commerciaux et open source adaptés à chaque contexte.

Distributions spécialisées

Kali Linux reste la référence pour les tests de pénétration, intégrant plus de 600 outils de sécurité préinstallés. Cependant, d’autres alternatives Kali Linux émergent :

- Exegol : environnement dockerisé moderne avec outils pré-configurés

- BlackArch : distribution Arch Linux avec focus sécurité

- Parrot Security OS : alternative légère et user-friendly

- Pentoo : distribution Gentoo optimisée pour le pentesting

Exegol vs Kali : comparaison détaillée

Le débat Exegol vs Kali anime la communauté cybersécurité. Exegol propose une approche conteneurisée innovante, permettant une meilleure isolation et reproductibilité des environnements de test.

Avantages d’Exegol :

- Déploiement rapide via Docker

- Environnements multiples et isolés

- Mises à jour automatisées

- Configuration par défaut optimisée

Outils d’analyse et d’IA

L’intelligence artificielle révolutionne l’audit cybersécurité. Des solutions comme Kali GPT intègrent désormais des capacités d’IA pour automatiser certaines tâches d’analyse et accélérer la détection de vulnérabilités.

Alternatives à Kali Linux pour l’audit

Bien que Kali Linux domine le marché, explorer les alternatives Kali Linux peut apporter de nouveaux avantages selon le contexte d’audit.

- Exegol : solution conteneurisée moderne, idéale pour les environnements cloud

- SANS SIFT : spécialisé dans l’analyse forensique

- REMnux : analyse de malwares et reverse engineering

- Security Onion : monitoring et détection d’intrusions

Ces alternatives offrent des spécialisations particulières qui peuvent compléter efficacement une approche d’audit globale.

Conformité réglementaire et audit

L’audit cybersécurité doit intégrer les exigences réglementaires croissantes. DORA, NIS2 et RGPD imposent des obligations spécifiques en matière d’audit et de gestion des risques.

DORA et secteur financier

Le règlement DORA (Digital Operational Resilience Act) exige des institutions financières la réalisation d’audits réguliers de leur résilience opérationnelle numérique. Cette réglementation renforce significativement les obligations d’audit.

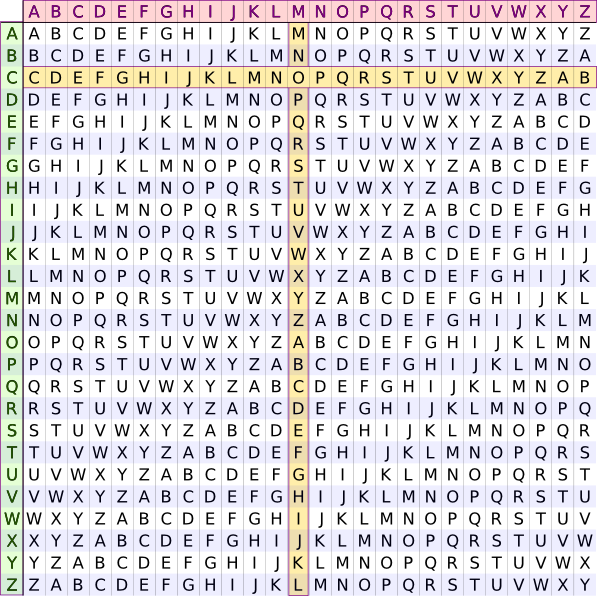

Approche historique : le carré de Vigenère

L’histoire de la cryptographie nous enseigne l’importance de l’audit sécuritaire. Le carré de Vigenère, inventé par Blaise de Vigenère au XVIe siècle, illustre parfaitement cette nécessité : même les systèmes réputés « inviolables » nécessitent une évaluation régulière face à l’évolution des techniques d’attaque.

Comment choisir son agence cybersécurité ?

Le choix d’une agence cybersécurité compétente conditionne la qualité de l’audit. Plusieurs critères permettent d’identifier le bon partenaire.

- Certifications : CISSP, CISA, ISO 27001 Lead Auditor

- Expertise sectorielle : connaissance des enjeux métier spécifiques

- Méthodologie : approche structurée et éprouvée

- Références : retours d’expérience clients similaires

- Accompagnement post-audit : suivi de la mise en œuvre des recommandations

RM3A combine expertise technique approfondie et vision stratégique pour accompagner les organisations dans leur démarche d’audit cybersécurité. Spécialisée dans la conformité réglementaire (DORA, NIS2, RGPD), l’agence propose une approche pragmatique adaptée aux enjeux métier.

Conclusion

L’audit cybersécurité constitue un pilier fondamental de la stratégie de protection des organisations. Face à des cybermenaces en constante évolution et à un cadre réglementaire renforcé, cette démarche proactive permet d’identifier les vulnérabilités avant qu’elles ne soient exploitées.

Rappelons que 93% des entreprises françaises ont subi une cyberattaque en 2023, avec un coût moyen de 1,4 million d’euros par incident. Un audit régulier représente donc un investissement stratégique pour préserver la continuité d’activité et maintenir la confiance des parties prenantes.

Pour bénéficier d’un audit cybersécurité adapté à vos enjeux, contactez RM3A et obtenez un devis personnalisé sous 48h.

FAQ – Audit Cybersécurité

Quelle est la durée moyenne d’un audit cybersécurité ?

La durée d’un audit cybersécurité varie selon le périmètre et la complexité du système d’information. Comptez généralement 3 à 6 semaines pour un audit complet d’une PME, et jusqu’à 3 mois pour une grande organisation avec des enjeux critiques.

Combien coûte un audit de sécurité informatique ?

Le coût d’un audit cybersécurité dépend du périmètre et de la méthodologie. Comptez entre 15 000€ et 50 000€ pour une PME, et jusqu’à 150 000€ pour une grande entreprise. Ce montant représente moins de 1% du coût moyen d’un incident de sécurité majeur.

Quelle différence entre audit de vulnérabilité et test d’intrusion ?

L’audit de vulnérabilité identifie les failles potentielles via des scans automatisés, tandis que le test d’intrusion exploite réellement ces vulnérabilités pour évaluer leur impact. Le pentest offre une vision plus réaliste des risques mais nécessite plus de temps et d’expertise.

À quelle fréquence réaliser un audit cybersécurité ?

La fréquence recommandée varie selon le secteur et les enjeux. Généralement, un audit annuel minimum est conseillé, avec des audits trimestriels pour les organisations critiques. Les réglementations comme DORA peuvent imposer des fréquences spécifiques.

Peut-on réaliser un audit cybersécurité en interne ?

Un audit interne peut apporter une première évaluation, mais l’intervention d’experts externes garantit l’objectivité et l’exhaustivité de l’analyse. Les auditeurs externes apportent également une vision comparative et une expertise spécialisée sur les menaces émergentes.

Quelles certifications rechercher chez un auditeur cybersécurité ?

Privilégiez les auditeurs certifiés CISSP, CISA, CEH ou ISO 27001 Lead Auditor. Ces certifications garantissent un niveau d’expertise reconnu internationalement. L’expérience sectorielle et les références clients constituent également des critères déterminants.

Comment préparer son organisation à un audit cybersécurité ?

Préparez un inventaire complet de vos actifs IT, documentez vos procédures de sécurité existantes et désignez un interlocuteur technique disponible. Définissez clairement le périmètre d’audit et communiquez en interne sur les objectifs de la démarche pour faciliter la collaboration.