Ransomware-as-a-Service : La nouvelle menace qui vise les TPE/PME françaises

Imaginez qu’un cybercriminel sans aucune compétence technique puisse lancer une attaque dévastatrice contre votre entreprise en quelques clics, pour seulement quelques centaines d’euros. Cette réalité cauchemardesque porte un nom : le Ransomware-as-a-Service, ou RaaS. Alors que les TPE et PME françaises investissent massivement dans leur transformation numérique, elles deviennent paradoxalement des cibles privilégiées pour ces nouveaux prédateurs du web.

Le modèle économique est aussi simple qu’effrayant : des développeurs de logiciels malveillants vendent ou louent leurs ransomwares à des affiliés qui n’ont plus qu’à identifier leurs victimes et lancer l’attaque. En échange, ils partagent les rançons perçues. Cette industrialisation du cybercrime transforme radicalement le paysage des menaces, rendant les attaques plus fréquentes, plus sophistiquées et surtout plus accessibles. Selon le bilan des cyberattaques en France 2024-2025, les entreprises de moins de 50 salariés représentent désormais 65% des victimes, une augmentation alarmante de 40% en seulement deux ans.

Comprendre le fonctionnement du Ransomware-as-a-Service

Le Ransomware-as-a-Service fonctionne exactement comme n’importe quel modèle d’affaires SaaS légitime. Des groupes criminels organisés développent des ransomwares sophistiqués et les proposent via des plateformes accessibles sur le dark web. Les « clients » – appelés affiliés – peuvent louer ces outils moyennant un abonnement mensuel variant entre 40 et 5 000 euros, ou selon un modèle de partage des profits allant généralement de 20% à 40% pour les développeurs.

Ces plateformes offrent des interfaces utilisateur conviviales, des tutoriels détaillés, un support technique réactif, et même des programmes de parrainage. Certains opérateurs RaaS proposent des tableaux de bord permettant de suivre en temps réel la progression des infections, de gérer les négociations avec les victimes, et d’automatiser les communications. LockBit, REvil, DarkSide ou encore BlackCat figurent parmi les « marques » les plus tristement célèbres de cet écosystème criminel.

La professionnalisation est telle que certains groupes disposent d’équipes dédiées : développeurs qui améliorent constamment le code malveillant, spécialistes en pénétration de réseaux, négociateurs formés aux techniques de pression psychologique, et même des équipes « relations publiques » qui gèrent les communications avec les médias. Cette division du travail explique pourquoi les attaques sont devenues si redoutablement efficaces.

Le processus d’attaque suit généralement un schéma bien rodé. L’affilié identifie d’abord sa cible en utilisant des outils automatisés qui scannent Internet à la recherche de vulnérabilités. Les TPE/PME sont particulièrement visées car elles disposent rarement de mesures de sécurité robustes tout en étant capables de payer des rançons significatives. Une fois la faille identifiée – souvent un RDP mal sécurisé, un email de phishing réussi ou une vulnérabilité non corrigée – le ransomware est déployé.

Pourquoi les TPE/PME françaises sont-elles particulièrement vulnérables ?

Les petites et moyennes entreprises françaises présentent un profil de victime idéal pour les opérateurs de RaaS, et ce pour plusieurs raisons structurelles. Premièrement, elles sous-estiment massivement leur attractivité aux yeux des cybercriminels. Beaucoup de dirigeants pensent encore que « personne ne s’intéressera à ma petite entreprise », alors que les criminels cherchent justement des cibles faciles plutôt que prestigieuses.

Le manque de ressources dédiées à la cybersécurité constitue le deuxième facteur de vulnérabilité. Contrairement aux grandes entreprises qui emploient des équipes de sécurité complètes, les TPE/PME s’en remettent souvent à un prestataire informatique généraliste ou à un salarié dont la cybersécurité n’est qu’une responsabilité parmi d’autres. Cette réalité économique crée des angles morts dans leur dispositif de protection. Pour les entreprises normandes, faire appel à des experts locaux comme ceux proposant des services de cybersécurité à Rouen ou de cybersécurité à Caen peut constituer une solution adaptée à leur échelle.

La dépendance croissante au numérique aggrave encore cette vulnérabilité. La transformation digitale accélérée par la crise sanitaire a multiplié les surfaces d’attaque : télétravail généralisé, cloud computing, applications métier en ligne, objets connectés… Chaque nouveau service numérique représente une porte d’entrée potentielle si elle n’est pas correctement sécurisée. Or, la vitesse d’adoption a souvent dépassé la capacité à sécuriser ces nouvelles infrastructures.

L’aspect humain joue également un rôle crucial. Comme le rappelle la baseline du site : « N’oubliez jamais : la première faille de sécurité, c’est nous ! » Les collaborateurs des TPE/PME reçoivent rarement des formations régulières à la cybersécurité. Ils ne savent pas toujours identifier un email de phishing sophistiqué, ne comprennent pas les risques liés aux mots de passe faibles ou réutilisés, et peuvent involontairement introduire des malwares en utilisant des clés USB personnelles ou en téléchargeant des logiciels non approuvés.

Enfin, la pression économique pousse souvent ces entreprises à reporter les investissements de sécurité au profit de priorités commerciales immédiates. Les sauvegardes sont irrégulières, les mises à jour de sécurité différées pour ne pas perturber la production, et les audits de sécurité jugés trop coûteux. Cette approche du « ça n’arrive qu’aux autres » persiste malheureusement jusqu’au jour où l’attaque se produit, transformant une économie de quelques milliers d’euros en pertes de centaines de milliers d’euros.

Les conséquences dévastatrices d’une attaque par ransomware

Lorsqu’un ransomware frappe une TPE ou PME, les conséquences dépassent largement le simple paiement de la rançon. L’arrêt complet de l’activité constitue la première conséquence immédiate. Tous les systèmes informatiques deviennent inaccessibles : impossible de consulter les fichiers clients, d’accéder aux logiciels métier, d’émettre des factures ou même de répondre aux emails. Pour une entreprise dont le chiffre d’affaires dépend de sa capacité à produire ou livrer quotidiennement, chaque heure d’arrêt se traduit par des pertes directes considérables.

Le coût financier global d’une attaque dépasse généralement de 5 à 10 fois le montant de la rançon elle-même. Il faut comptabiliser les pertes d’exploitation pendant l’arrêt (en moyenne 21 jours pour une PME), les honoraires des experts en récupération de données et en cybersécurité, le remplacement potentiel de matériel compromis, la mise en conformité post-incident, et les éventuelles sanctions réglementaires si des données personnelles ont été exposées. Une étude récente estime le coût moyen d’une attaque par ransomware pour une PME française à 276 000 euros, alors que la rançon demandée tourne autour de 35 000 euros.

L’impact sur la réputation peut s’avérer encore plus dévastateur à long terme. Les clients perdent confiance en apprenant que leurs données ont potentiellement été volées. Les partenaires commerciaux reconsidèrent leurs relations avec une entreprise qui a démontré des failles de sécurité. Dans les marchés B2B particulièrement, une cyberattaque peut disqualifier une entreprise de futurs appels d’offres, les donneurs d’ordre exigeant de plus en plus des garanties de cybersécurité de la part de leurs fournisseurs.

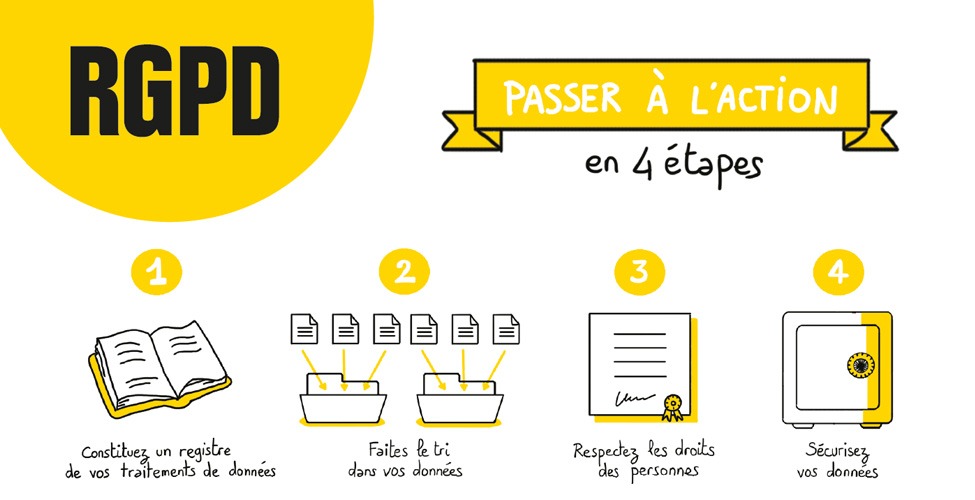

Les conséquences juridiques et réglementaires ajoutent une couche supplémentaire de complexité. Si l’attaque a compromis des données personnelles, l’entreprise doit notifier la CNIL dans les 72 heures et potentiellement informer toutes les personnes concernées. Le non-respect du RGPD peut entraîner des amendes pouvant atteindre 4% du chiffre d’affaires annuel mondial. D’où l’importance pour les entreprises de disposer d’un accompagnement adapté, comme celui proposé par des outils spécialisés tels que DPO Manager pour la gestion RGPD.

Sur le plan humain, le stress et l’épuisement des équipes constituent une dimension souvent sous-estimée. Les dirigeants et salariés vivent des semaines d’angoisse intense, travaillant jour et nuit pour tenter de récupérer l’activité. Le sentiment de violation, de vulnérabilité et d’impuissance face aux criminels laisse des traces psychologiques durables. Certaines études montrent que jusqu’à 60% des PME victimes d’une cyberattaque majeure mettent la clé sous la porte dans les 18 mois suivant l’incident.

Stratégies de protection et bonnes pratiques pour les PME

Face à cette menace, les TPE et PME ne sont pas démunies. Une stratégie de protection efficace repose sur plusieurs piliers complémentaires, dont le premier est la sensibilisation et la formation des collaborateurs. Organisez des sessions régulières pour apprendre à vos équipes à reconnaître les tentatives de phishing, à créer des mots de passe robustes, à identifier les comportements suspects, et à adopter les bons réflexes en cas de doute. Des formats ludiques comme l’Escape Game Cyber permettent de former efficacement tout en créant de la cohésion d’équipe.

La mise en place d’une politique de sauvegardes rigoureuse constitue votre meilleure assurance contre les ransomwares. Appliquez la règle du 3-2-1 : conservez au moins 3 copies de vos données, sur 2 supports différents, dont 1 hors ligne ou hors site. Automatisez les sauvegardes quotidiennes et testez régulièrement leur restauration – une sauvegarde non testée est une illusion de sécurité. Assurez-vous qu’au moins une copie soit totalement déconnectée du réseau pour éviter qu’elle ne soit également chiffrée lors de l’attaque.

L’hygiène informatique de base fait une différence considérable. Maintenez tous vos systèmes à jour avec les derniers correctifs de sécurité, en particulier pour les systèmes d’exploitation, les navigateurs, et les logiciels exposés à Internet. Désactivez les services inutiles, en particulier le RDP (Remote Desktop Protocol) s’il n’est pas indispensable, ou sécurisez-le avec une authentification multi-facteurs et un VPN. Utilisez un antivirus professionnel capable de détecter les comportements anormaux, pas seulement les signatures connues.

La segmentation du réseau limite considérablement la propagation d’un ransomware. Divisez votre infrastructure en zones distinctes : réseau de production, réseau administratif, réseau invité… Si un poste est infecté dans un segment, le malware ne pourra pas se propager librement à l’ensemble de votre infrastructure. Cette approche nécessite une configuration réseau plus sophistiquée mais représente un rempart efficace.

L’authentification multi-facteurs (MFA) doit devenir systématique pour tous les accès sensibles : messagerie, applications métier, accès administrateurs, VPN, services cloud… Cette simple mesure bloque la grande majorité des tentatives d’accès frauduleux, même si les identifiants ont été compromis. Privilégiez les applications d’authentification ou les clés de sécurité physiques plutôt que les SMS, plus vulnérables.

Pour les entreprises qui n’ont pas les ressources internes nécessaires, l’externalisation auprès de spécialistes représente une option judicieuse. Des services de surveillance continue (SOC), des tests d’intrusion réguliers (pentest), et l’accompagnement d’un DPO externalisé permettent de bénéficier d’une expertise professionnelle à un coût maîtrisé. Les entreprises de Seine-Maritime peuvent par exemple se tourner vers des prestataires locaux proposant une cybersécurité adaptée en Seine-Maritime.

Enfin, préparez-vous à l’incident en établissant un plan de réponse aux cyberattaques. Identifiez qui fait quoi en cas d’incident, listez les contacts d’urgence (prestataires IT, assureur cyber, avocat spécialisé, ANSSI), documentez les procédures de confinement et de récupération, et organisez des exercices réguliers. Une réponse rapide et coordonnée peut faire la différence entre une perturbation de quelques heures et un désastre de plusieurs semaines.

L’écosystème français de soutien aux victimes

Les entreprises françaises victimes d’une cyberattaque ne sont pas seules. Plusieurs organismes publics et privés proposent un accompagnement, à commencer par l’ANSSI (Agence nationale de la sécurité des systèmes d’information) qui met à disposition une plateforme Cybermalveillance.gouv.fr. Ce service gratuit aide les victimes à comprendre ce qui leur arrive, à identifier des prestataires de confiance pour les assister techniquement, et à effectuer les démarches nécessaires auprès des autorités.

Le dépôt de plainte auprès de la gendarmerie ou de la police, même s’il ne garantit pas la récupération des données ou l’arrestation des coupables, reste indispensable pour plusieurs raisons. Il permet l’ouverture d’une enquête, constitue une pièce nécessaire pour les déclarations d’assurance, et alimente les statistiques nationales qui aident à dimensionner la réponse publique. Les unités spécialisées comme le C3N (Centre de lutte contre les criminalités numériques) de la Gendarmerie nationale disposent d’expertises spécifiques pour traiter ces affaires.

L’assurance cyber se développe rapidement en France et peut considérablement atténuer l’impact financier d’une attaque. Ces polices couvrent généralement les coûts de récupération technique, l’assistance juridique, la gestion de crise communication, les pertes d’exploitation, et parfois même le paiement de rançon (bien que cela reste débattu). Les primes varient selon la taille de l’entreprise, son secteur d’activité et son niveau de maturité en cybersécurité, d’où l’intérêt de démontrer de bonnes pratiques pour négocier des conditions avantageuses.

Les fédérations professionnelles et les CCI proposent également des ressources précieuses : guides pratiques, webinaires de sensibilisation, mises en relation avec des experts, et parfois des audits de sécurité subventionnés. Le dispositif France Num, porté par la Direction générale des Entreprises, accompagne spécifiquement les TPE et PME dans leur transformation numérique, incluant un volet cybersécurité avec des diagnostics et des conseils personnalisés.

Anticiper pour ne jamais subir : l’approche proactive de la cybersécurité

Le Ransomware-as-a-Service représente une menace bien réelle pour les TPE et PME françaises, mais pas une fatalité. La démocratisation des outils d’attaque s’accompagne heureusement d’une démocratisation des solutions de protection. La différence entre les entreprises qui traversent une cyberattaque sans dommages majeurs et celles qui y succombent réside dans une seule variable : la préparation.

Investir dans la cybersécurité ne constitue plus un luxe réservé aux grandes entreprises, mais une nécessité existentielle pour toute organisation qui dépend de ses systèmes informatiques. Ces investissements ne doivent pas être perçus comme des coûts mais comme une assurance sur la pérennité de l’activité. Quelques milliers d’euros consacrés annuellement à la sécurisation, la formation et la surveillance peuvent éviter des pertes de centaines de milliers d’euros.

La cybersécurité n’est pas uniquement une question technique réservée aux informaticiens. Elle engage toute l’organisation, depuis la direction qui doit impulser une culture de sécurité et allouer les ressources nécessaires, jusqu’à chaque collaborateur qui constitue soit un maillon fort, soit un maillon faible de la chaîne de protection. Cette dimension humaine explique pourquoi la sensibilisation continue reste le levier le plus efficace et le plus rentable.

Face à des criminels de plus en plus organisés et professionnalisés, l’isolement constitue une vulnérabilité supplémentaire. N’hésitez pas à solliciter l’expertise de professionnels de la cybersécurité, à échanger avec vos pairs sur ces questions, à vous tenir informé des menaces émergentes et des bonnes pratiques. La cybersécurité est un domaine en évolution permanente où la veille et l’adaptation continues sont indispensables.

Le Ransomware-as-a-Service continuera probablement à se développer dans les années à venir, suivant l’évolution constante du paysage cybercriminel. Mais chaque entreprise qui élève son niveau de sécurité rend l’écosystème global plus résilient et augmente le coût d’attaque pour les criminels. Votre cybersécurité protège non seulement votre entreprise, mais contribue également à la sécurité collective du tissu économique français.

La question n’est plus de savoir si votre entreprise sera ciblée, mais quand elle le sera. Êtes-vous prêt ?